TokenIm的功能特性有哪些?

TokenIm是一款功能非常强大的数字资产交易平台,具有如下特性:

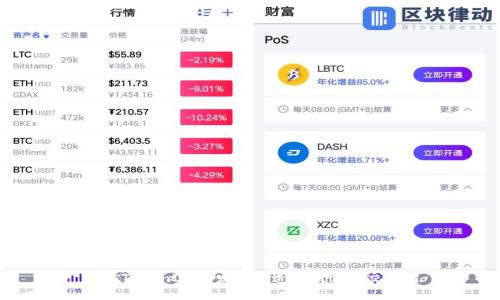

- 支持手机、电脑端多终端交易

- 支持数字资产交易、数字货币和区块链项目众筹

- 支持多币种、多语言交易

- 支持智能合约、杠杆交易等高级交易功能

- 支持行情分析、深度图表等多种行情展示方式

如何编写智能合约?

智能合约是基于区块链技术的智能程序,可以自动执行合约条款。在TokenIm交易所中,智能合约扮演着极其重要的角色,合约的编写需要选用合适的编程语言,并遵守以下原则:

- 确保智能合约的正确性

- 保证智能合约的安全性

- 尽可能简化智能合约逻辑

智能合约开发中可以使用Solidity、Vyper等编程语言,Solidity是最为常用的一种,其开发过程需要借助开发环境Remix,通过编写智能合约,实现不同的合约场景,例如:众筹、分红、ICO等。

如何设计数据库模型?如何设计数据库模型?

数据库模型是将数据的结构表示为一组抽象的概念和规则的过程。在TokenIm交易所中,数据结构需要高度的规范化,其设计需要遵循一下原则:

- 规范化数据库,一定程度上减少冗余数据

- 使用主键和外键保证关联表数据得到正确的引入

- 应用范式设计,不同的数据进行分类存放,提高数据的检索效率

常见的数据库建模工具有PowerDesigner、ERWin等,设计数据模型前先构思好业务模型,然后再对应STM、WAL、Storage存储结构等,设计好所有表和关联后,建立索引和查询能简化查询过程,提高系统性能。

如何实现API接口?如何实现API接口?

API是指应用程序接口,其是不同软件间进行交互沟通的门户。在TokenIm交易所中,实现API接口可以让无良的市场营销人员或顶层投资人等直接使用,其实现需要遵循以下原则:

- 开发API需要家好交互协议

- 需要接口自己的文档,用于开发者查阅

- 需要授权认证机制,防止黑客等恶意访问

开发API可以使用SpringMVC、express框架等,其中SpringMVC是一种基于Java实现的Web框架,其耗费资源较大,但功能非常强大。

如何用户体验?如何用户体验?

用户体验是指一个应用的使用体验,优秀的用户体验可以让用户爱上一款产品。在TokenIm交易所中,用户体验需要遵循以下原则:

- 要求页面干净、整洁,便于用户使用

- 提升访问网站的速度,保证用户有更好的流畅度

- 根据用户反馈,不断调整页面UI、交互方式,提高用户使用复杂性

用户体验需要我们关注网站访问过程,针对不同的访问情况进行处理。可以使用React、vue等框架,也可以使用静态页面的方式进行,后能够提高用户的使用体验,同时提高用户的满意度。

如何保证交易所的安全性?如何保证交易所的安全性?

交易所在数字资产交易中扮演着核心角色,其中资产的安全性至关重要。为了保证交易所的安全性,需要注意以下几个方面:

- 选择专业的云服务商进行服务器托管,加强服务器安全

- 加强用户认证,使用HTTPS,防止骗子发送假冒信息进行攻击

- 加强权限管理,避免敏感操作误发,并进行日志记录等

- 进行安全检测和安全漏洞修复,定期测试交易所安全性

以上是对交易所安全性的一些基本保障措施,交易所在开发的过程中需要对其进行全方位的考虑,开发过程需要充分了解市场流行的攻击方式,才能充分保证交易所的安全性。